Notice

Recent Posts

Recent Comments

Link

| 일 | 월 | 화 | 수 | 목 | 금 | 토 |

|---|---|---|---|---|---|---|

| 1 | 2 | 3 | 4 | 5 | ||

| 6 | 7 | 8 | 9 | 10 | 11 | 12 |

| 13 | 14 | 15 | 16 | 17 | 18 | 19 |

| 20 | 21 | 22 | 23 | 24 | 25 | 26 |

| 27 | 28 | 29 | 30 |

Tags

- CAN Network

- 사이버안보

- Malware Tool

- CISO 제도 분석

- 우크라이나

- 오픈소스 관리체계

- 랜섬웨어 분석

- 오픈체인

- 악성코드

- Black Basta

- 보안사고 회고

- 악성코드분석

- 디지털 증거의 증거능력

- 오래된 지혜

- 국제 사이버 범죄

- 부다페스트 협약

- 러시아

- VirtualAddress

- 독서

- x64dbg

- 랜섬웨어

- Fileless

- 릭 릭스비

- L:azarus

- 블랙바스타

- 판례평석

- 분석

- 사이버안보 협약

- MALWARE

- 악성코드 분석

Archives

- Today

- Total

봔하는 수달

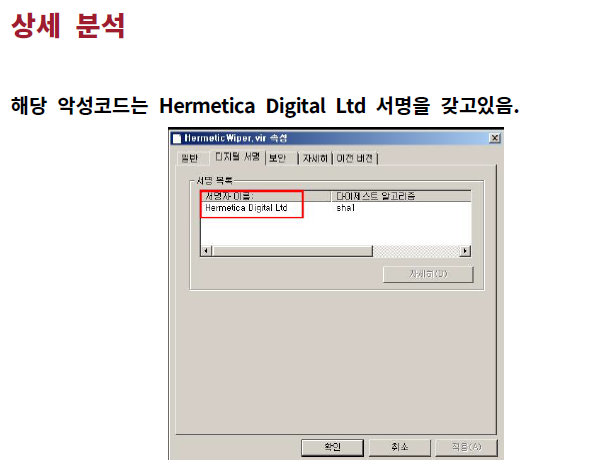

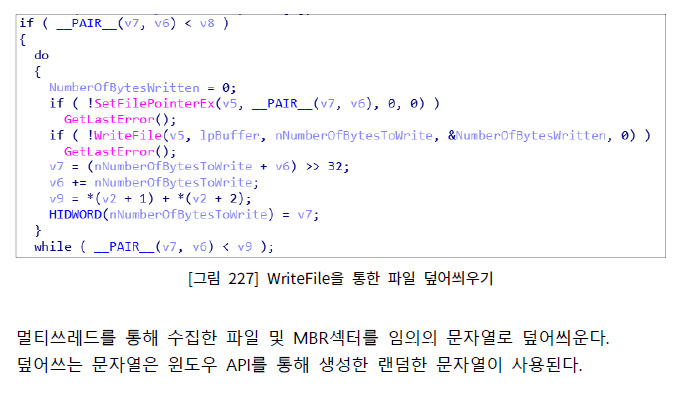

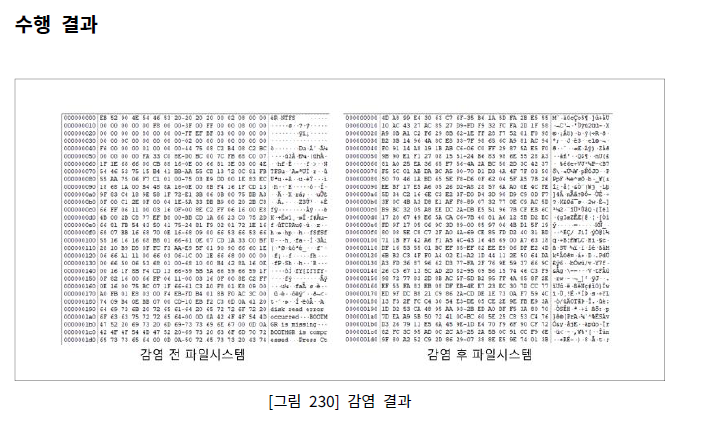

HermeticWiper 우크라이나 겨냥한 파괴형 악성코드 -2 본문

저번에 문서로 작성해두고 나중에 올려야지 올려야지 하던 보고서다.. 게을러서 상반기 초에 분석한걸 이렇게나마 늦게 올린다 .. 좀 더 블로그에 관심을 줘야할듯 싶다..

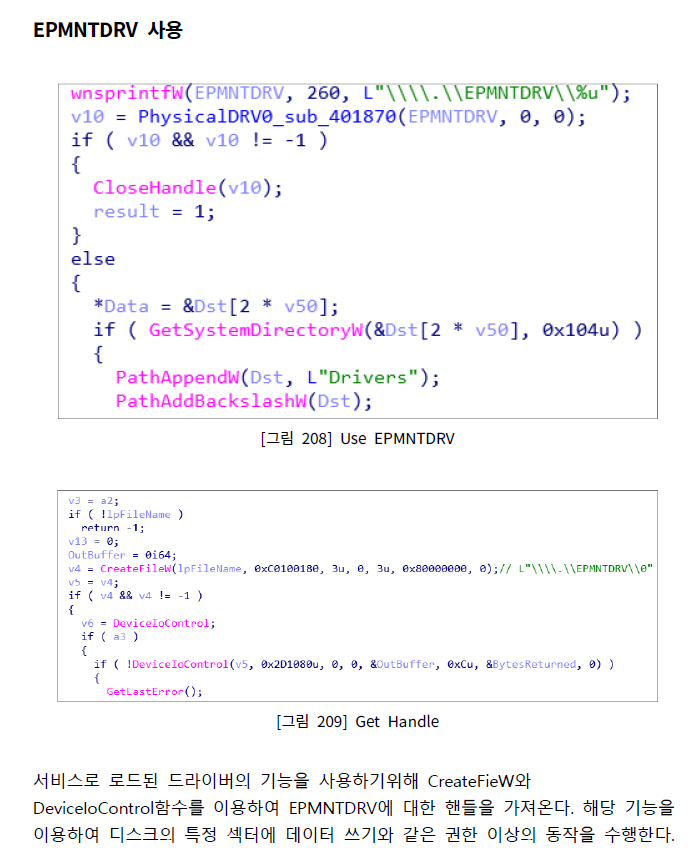

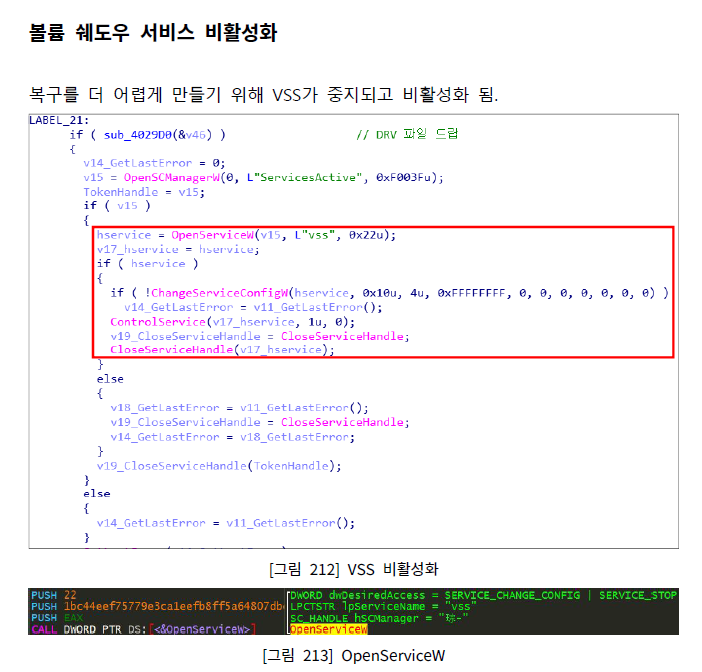

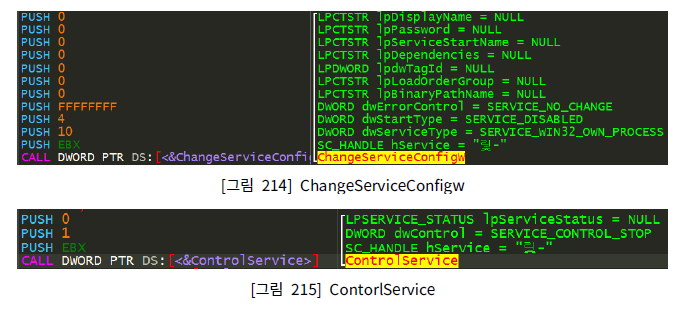

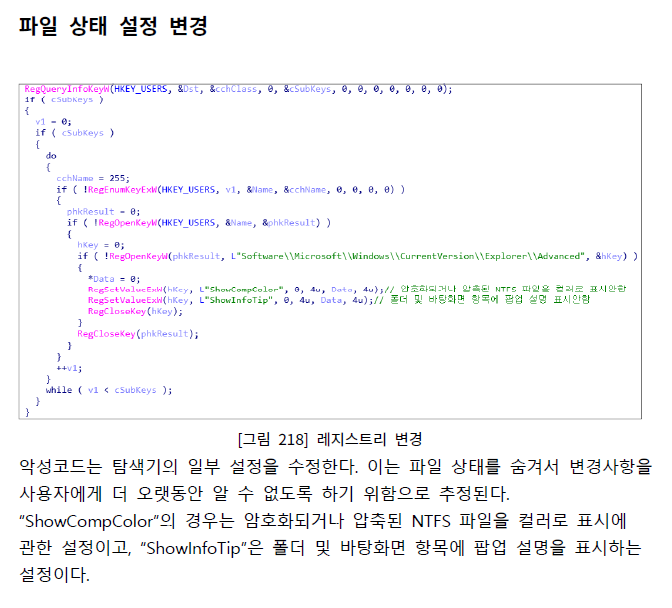

해당 악성코드는 사용가능한 적절한 버전의 드라이버를 시스템의 환경에 따라 선택하여 동작한다. 감염 이후 분석을 방해하기 위해 CrashDump를 비활성화 하기도한다.

CrashDump는 일반적으로 드라이버의 버그 및 불안정으로 인해 전체 시스템이 크래시되는 경우 만들어진다. 여기에는 시스템의 전체 상태에 대한 정보와 디버깅을 돕기 위해 정확히 어떤 일이 발생하는지에 대한 정보가 포함되어 있기 때문에 악성코드는 분석의 방해를 위해 이러한 기능을 비활성화 한다.

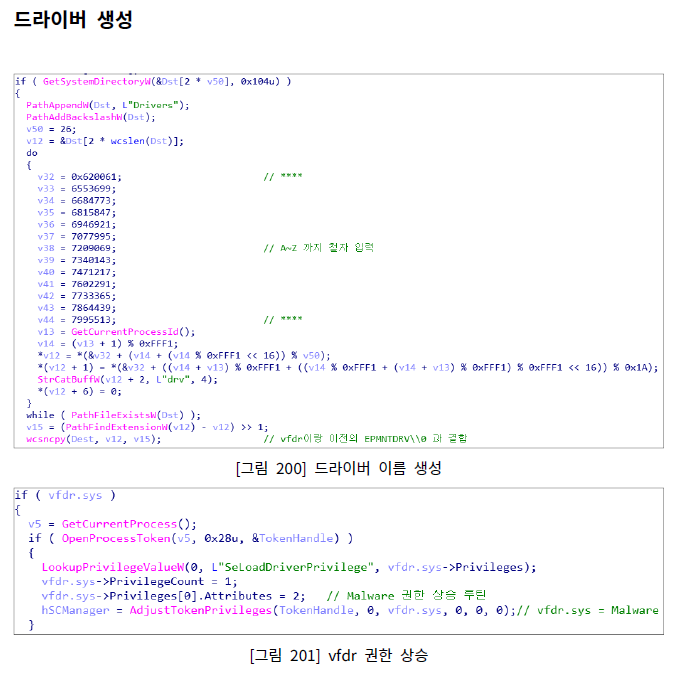

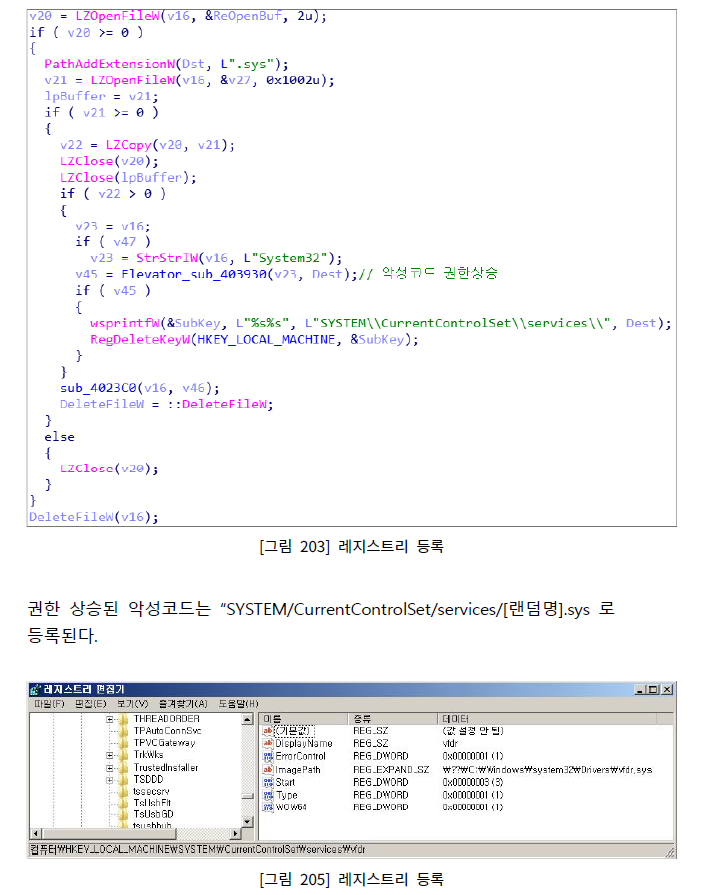

악성행위를 수행하기 앞서 실제 행위를 수행할 악성코드를 추가로 드롭한 뒤 이름을 A~Z까지의 철자를 통해 랜덤으로 생성한다 이후 “SeLoadDriverPrivilege를 통해 악성코드가 시스템 드라이버에 대한 권한을 얻을 수 있도록 자체적으로 권한

상승을 시도한다.

'정보보안 > 악성코드분석' 카테고리의 다른 글

| [분석 및 동향]스미싱 피싱 사이트 동향 분석 (0) | 2023.02.02 |

|---|---|

| HWP 악성코드 - 북한 APT Lazarus ‘스타 크루저 작전’ (2) | 2023.01.10 |

| Black Basta 랜섬웨어 (0) | 2022.12.28 |

| HermeticWiper 우크라이나 겨냥한 파괴형 악성코드 -1 (0) | 2022.02.28 |

| DarkSide Ransomware (콜로니얼 파이프라인 사태) (0) | 2022.01.04 |

Comments