| 일 | 월 | 화 | 수 | 목 | 금 | 토 |

|---|---|---|---|---|---|---|

| 1 | 2 | 3 | 4 | 5 | 6 | 7 |

| 8 | 9 | 10 | 11 | 12 | 13 | 14 |

| 15 | 16 | 17 | 18 | 19 | 20 | 21 |

| 22 | 23 | 24 | 25 | 26 | 27 | 28 |

| 29 | 30 |

- 사이버안보 협약

- 분석

- 랜섬웨어 분석

- Fileless

- 악성코드

- 릭 릭스비

- 판례평석

- CISO 제도 분석

- MALWARE

- 부다페스트 협약

- 오래된 지혜

- 사이버안보

- 국제 사이버 범죄

- 오픈체인

- CAN Network

- 디지털 증거의 증거능력

- 독서

- x64dbg

- VirtualAddress

- 우크라이나

- L:azarus

- 보안사고 회고

- 랜섬웨어

- 오픈소스 관리체계

- Malware Tool

- 러시아

- Black Basta

- 블랙바스타

- 악성코드분석

- 악성코드 분석

- Today

- Total

봔하는 수달

[분석 및 동향]스미싱 피싱 사이트 동향 분석 본문

예전에 보이스피싱이나 스미싱을 하는 범죄자들이 쓰는 피싱사이트를 막기위해서 코드를 짜둔적이 있다.

방식은 그렇게 고도화되어있지는 않았지만 범죄자들이 주로 사용하는 IP 대역에서 국내 기관을 사칭하는 문자열등을 통해서 1차로 검증하고 2차적으로 html에 존재하는 .apk 문자열 등을 통해서 악성코드를 실시간으로 수집을 진행했었는데

어느날 탐지되는 숫자가 줄어들어 직접 원인을 분석하던 도중 신기한 녀석을 발견하여 공유 목적으로 글을 남긴다.

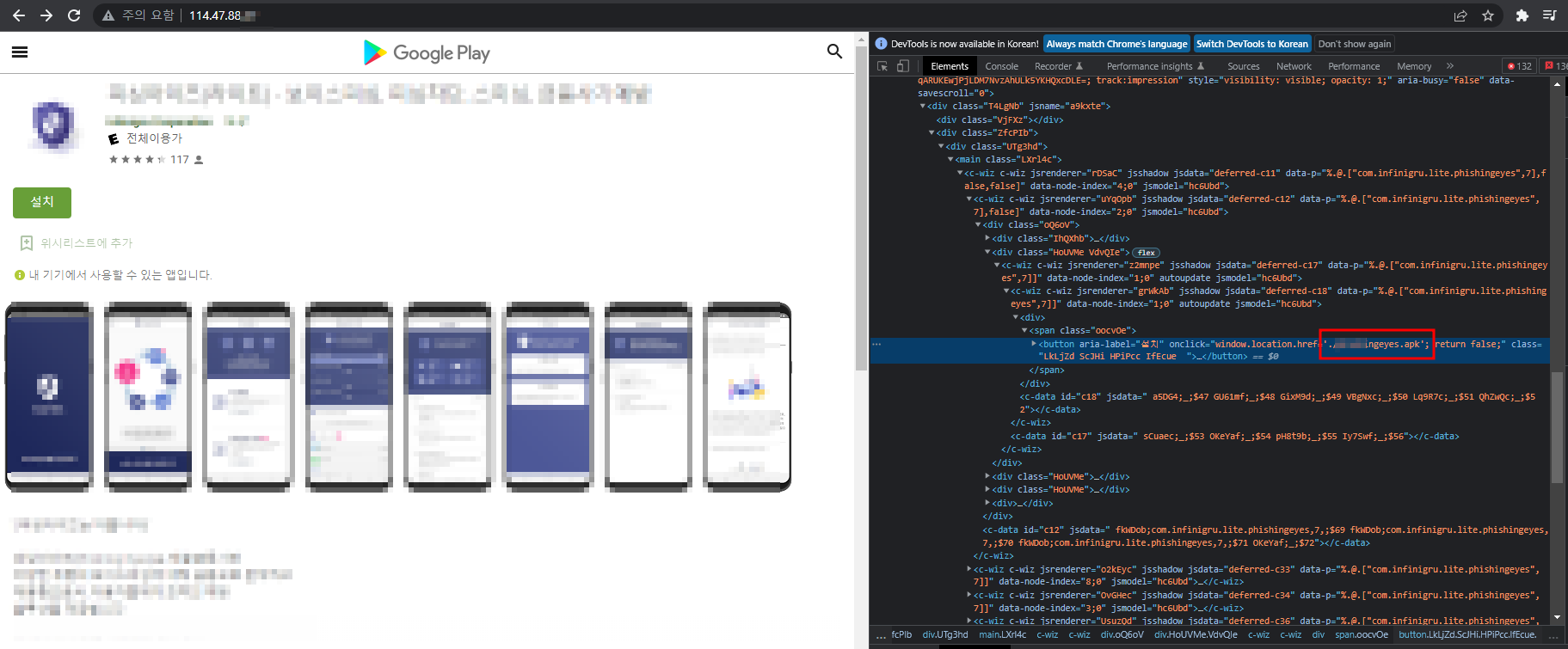

보통 이녀석들의 수법은 문자를 통해서 피해자들에게 사회공학적으로 단축 URL의 접근을 유도한 뒤 APP을 설치하도록 하는데 이때 설치 버튼을 누르게되면 해당 경로의 하위 경로에서 apk 확장자의 파일을 바로 다운로드가 된다.

그런데 오늘 확인된 녀석을 보면 하위 경로가 하드코딩 되어있는게 아닌 아래와 같은 방식으로 악성코드를 유포하는 모습을 확인할 수 있었다.

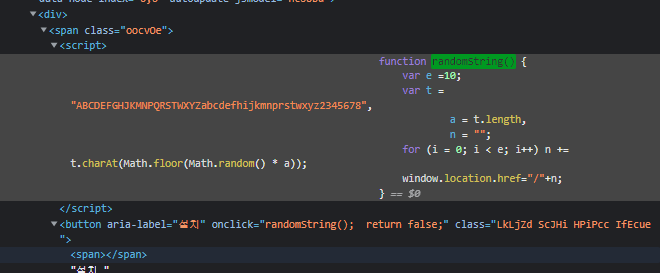

설치 버튼을 클릭하게되면 'randomString();' 함수를 실행하게 되는데 해당 함수를 분석해보면 랜덤한 문자열 10개를 생성한 뒤 현재 주소뒤에 붙여서 요청을 보내게되는데 기존 방식과는 다르게 어떤 문자열이든 랜덤한 문자열 10개면 악성코드가 다운로드 되는 모습을 확인 가능했다.

아마 서버단에서 장난을 치는거 같은데 참 징글징글하다 증말..

이 녀석들이 이런방식으로 바꾼이유는 아마 나같은 방식으로 만든 탐지 코드들을 조금이라두 늦추기 위한 방안인거같다.

같은 기술을 공부하는 사람들인데 공부한 기술을 약자들을 괴롭히는데 쓰는걸 보니 참 싫다.

보안은 방어를 하면 공격이 더 예리해지고 공격이 예리해지면 방어가 더 견고해지는 결승선 없는 마라톤 같다...

아무튼 나도 조만간 패치를 해야겠다.

'정보보안 > 악성코드분석' 카테고리의 다른 글

| [ADB] 앱 현재 Activity 정보 획득 방법 (0) | 2023.03.28 |

|---|---|

| HWP 악성코드 - 북한 APT Lazarus ‘스타 크루저 작전’ (2) | 2023.01.10 |

| Black Basta 랜섬웨어 (0) | 2022.12.28 |

| HermeticWiper 우크라이나 겨냥한 파괴형 악성코드 -2 (0) | 2022.07.03 |

| HermeticWiper 우크라이나 겨냥한 파괴형 악성코드 -1 (0) | 2022.02.28 |