Notice

Recent Posts

Recent Comments

Link

| 일 | 월 | 화 | 수 | 목 | 금 | 토 |

|---|---|---|---|---|---|---|

| 1 | 2 | 3 | 4 | 5 | ||

| 6 | 7 | 8 | 9 | 10 | 11 | 12 |

| 13 | 14 | 15 | 16 | 17 | 18 | 19 |

| 20 | 21 | 22 | 23 | 24 | 25 | 26 |

| 27 | 28 | 29 | 30 |

Tags

- 러시아

- 오픈소스 관리체계

- Fileless

- Malware Tool

- Black Basta

- 보안사고 회고

- CAN Network

- 블랙바스타

- x64dbg

- 독서

- 부다페스트 협약

- 국제 사이버 범죄

- 사이버안보

- 오래된 지혜

- 랜섬웨어 분석

- L:azarus

- 악성코드

- 우크라이나

- 사이버안보 협약

- 판례평석

- 디지털 증거의 증거능력

- VirtualAddress

- 악성코드 분석

- MALWARE

- 악성코드분석

- 오픈체인

- CISO 제도 분석

- 랜섬웨어

- 릭 릭스비

- 분석

Archives

- Today

- Total

봔하는 수달

DarkSide Ransomware (콜로니얼 파이프라인 사태) 본문

주요정보

|

MD5

|

9d418ecc0f3bf45029263b0944236884

|

|

C&C 서버 주소

|

"securebesta****.com"

|

|

타임 스탬프

|

2020/12/23 17:01:07 UTC

|

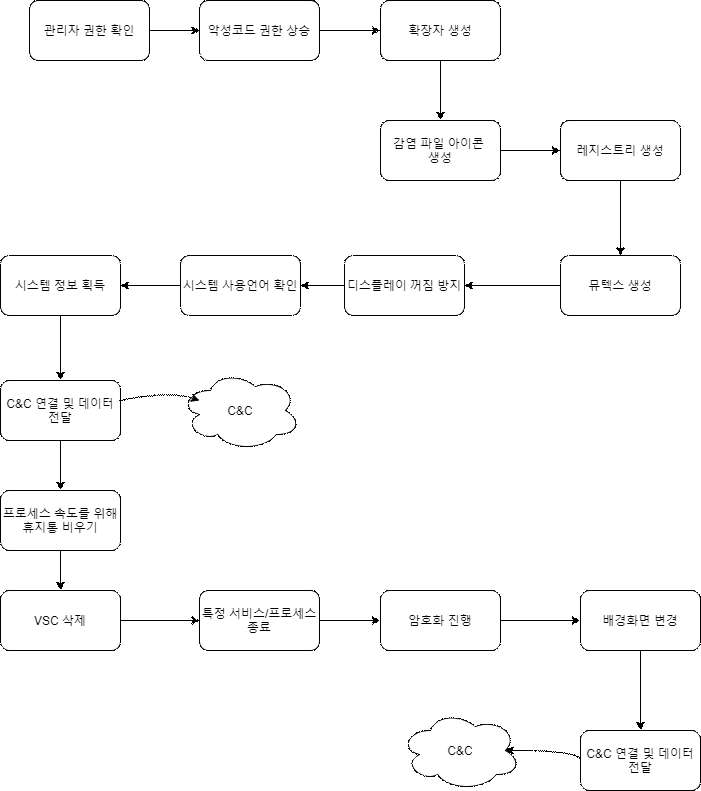

악성코드 동작 과정

1. 악성코드 실행

2. 관리자권한 확인

3. 악성코드 권한 상승

4. 사용자의 MachineGuid 획득

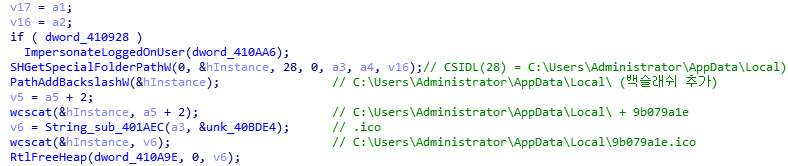

5. MachinGuid를 통한 확장자 생성

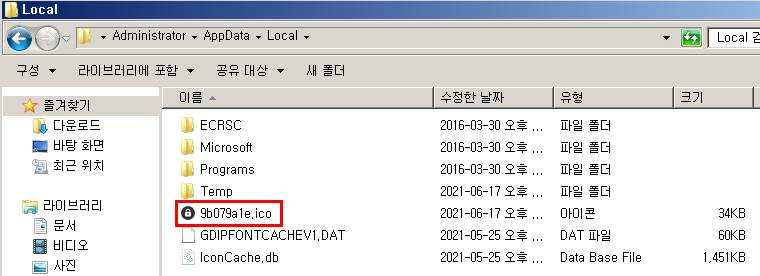

6. 감염 파일 아이콘 생성

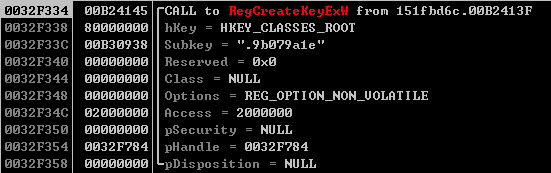

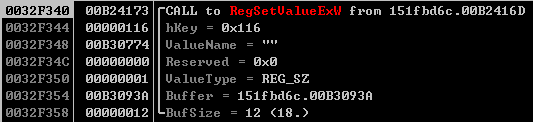

7. 레지스트리 생성

8. 중복실행 방지를 위한 뮤텍스 생성

9. 디스플레이 꺼짐 방지

10. 시스템 사용언어 확인

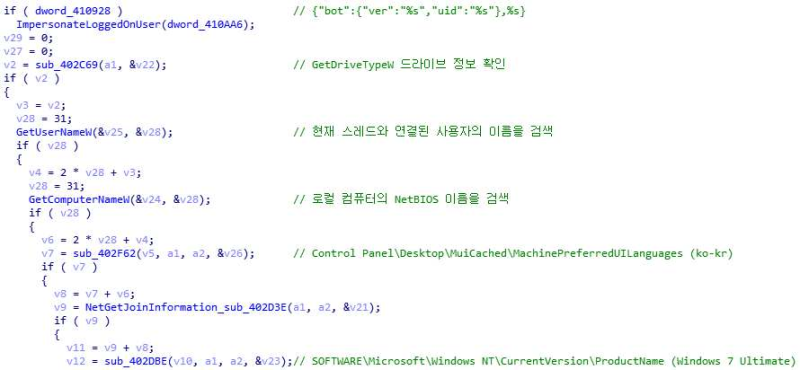

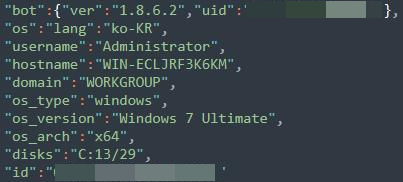

11. 시스템 정보 획득

12. C&C 연결 및 데이터 전달

13. 휴지통 비우기

14. 볼륨쉐도우 복사본 삭제

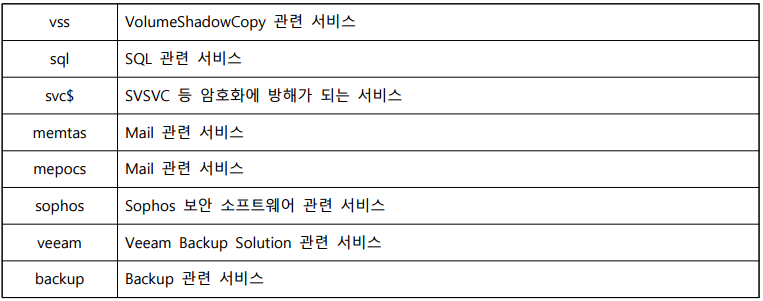

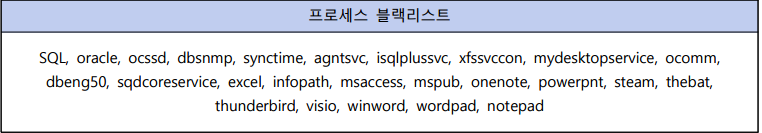

15. 특정 서비스 중지

16. 특정 프로세스 중지

17. 암호화를 위한 쓰레드 생성

18. 암호화 대상 보안 설정 변경

19. 암호화 진행

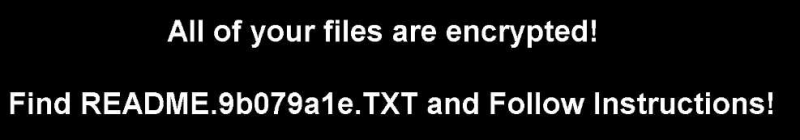

20. 바탕화면 변경

21. C&C 연결 및 데이터 전달

상세 분석

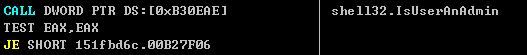

해당 악성코드를 실행한 계정이 관리자 계정인지 확인.

이후 원할한 악성행위를 위해 악성코드의 권한 상승을 시도.

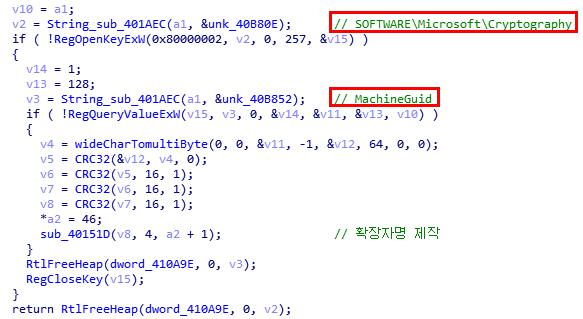

하드코딩되어있는 문자열을 통해 레지스트리에 접근후 MachineGuid 문자열을 통해 확장자명 제작

랜섬웨어에 감염된 파일의 아이콘을 변경시키기 위한 랜섬 아이콘 생성.

이후 설정한 확장자명과 일치할시 해당 아이콘으로 변경하기 위해 레지스트리 값 변경.

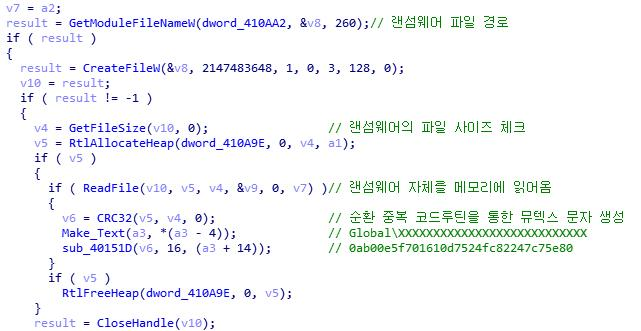

뮤텍스명은 메모리에 로드된 랜섬웨어 파일 자체를 읽어온뒤 CRC32 연산을 통해 문자열을 생성하고 Global[CRC32 연산값]로 지정

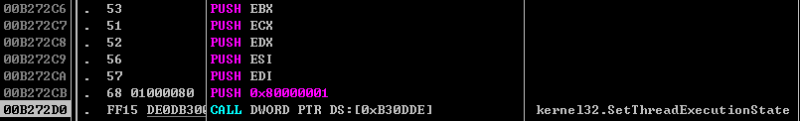

또한 프로그램이 실행되는 동안에는 시스템이 절전 모드로 변경되지 않도록 디스플레이 꺼짐을 방지.

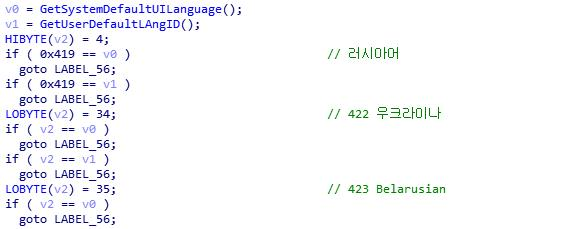

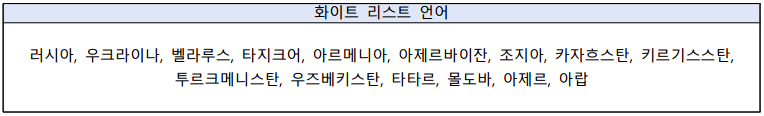

러시아 범죄그룹의 랜섬웨어의 일반적인 특징인 사용언어를 검사하는 루틴또한 존재.

또한 사용자 정보를 탈취하는 루틴이 존재하고 탈취한 정보는 C&C 서버로 전송.

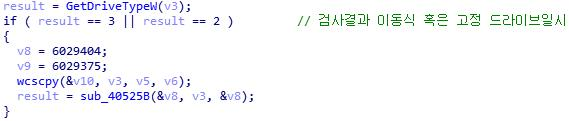

암호화 진행을 위해 사용자 PC의 드라이브 정보를 불러오고 각각의 타입을 검사하여 드라이브가 이동식 혹은 고정 드라이브일시 암호화 진행

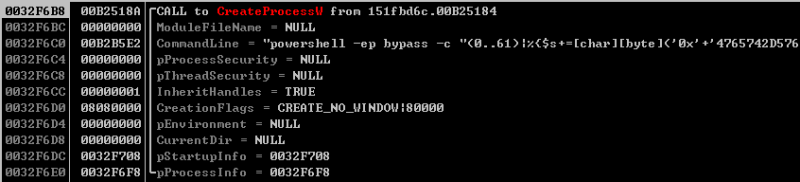

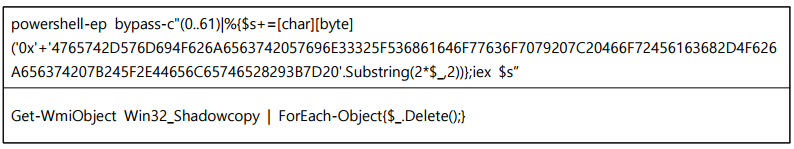

시스템 복원기능을 수행하는 볼륨 쉐도우 복사본을 삭제하기 PowerShell 실행.

원활한 악성행위를 위해 동작중인 서비스와 프로세스를 열람하여 종료.

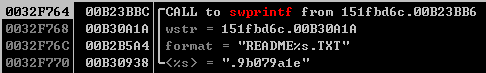

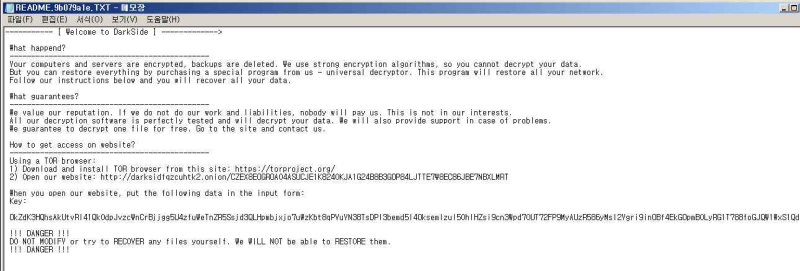

이후 암호화 진행 후 사용자에게 감염사실을 알릴 랜섬노트와 바탕화면 변경을 진행

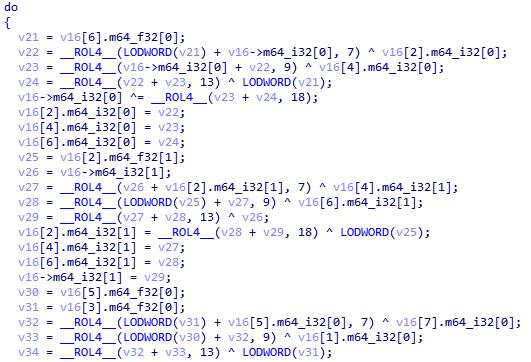

사용되는 암호화 루틴은 Salsa20 알고리즘을 통해 암호화를 진행.

'정보보안 > 악성코드분석' 카테고리의 다른 글

| [분석 및 동향]스미싱 피싱 사이트 동향 분석 (0) | 2023.02.02 |

|---|---|

| HWP 악성코드 - 북한 APT Lazarus ‘스타 크루저 작전’ (2) | 2023.01.10 |

| Black Basta 랜섬웨어 (0) | 2022.12.28 |

| HermeticWiper 우크라이나 겨냥한 파괴형 악성코드 -2 (0) | 2022.07.03 |

| HermeticWiper 우크라이나 겨냥한 파괴형 악성코드 -1 (0) | 2022.02.28 |

Comments